引言

近年来,区块链技术的迅猛发展,已成为信息技术领域里的热门话题。作为一项具有颠覆性潜力的技术,区块链不仅重新定义了数据存储与共享的方式,还带来了诸多创新,包括影子算法。影子算法在区块链中扮演着重要角色,它的应用范围广泛,涵盖安全性、隐私保护等多个方面。本篇文章将详细介绍几种主流的区块链影子算法类型,帮助读者深入了解这一领域的最新发展。

什么是影子算法?

影子算法,顾名思义,是一种在区块链网络中使用的算法,主要用于交易确认和数据处理的效率。这些算法通过多种技术手段增强网络的安全性,并提升数据处理的速度和准确性。尤其是在现代数字货币和分布式应用中,影子算法显得尤为关键。

影子算法可以看作是传统密码学算法与区块链特性的结合,能够实现隐私保护、数据验证和智能合约等功能。无论是在去中心化金融(DeFi),还是在供应链管理等应用场景中,影子算法都起着不可或缺的作用。

影子算法的主要类型

在了解了影子算法的基本概念后,我们可以进一步探讨其主要类型。影子算法的类型多种多样,下面列举几种常见的类型。

1. zk-SNARKs(零知识简洁非交互式论证)

zk-SNARKs是一种强大的影子算法,主要用于保障数据隐私。它允许一方(证明者)向另一方(验证者)证明某项陈述的真实性,而不披露任何其他信息。换句话说,证明者能够向验证者证明他们持有某种资产或满足某个特定条件,而不需要公开这些资产或条件。

这种技术的典型应用在Zcash等隐私币中。用户可以在不暴露交易金额和参与方的情况下进行加密交易,从而保护个人隐私。随着数据保护法规的日益严格,zk-SNARKs的应用场景也将不断扩大。

2. BLS签名(Boneh-Lynn-Shacham签名)

BLS签名是一种具有高效性和可扩展性的数字签名方案,常用于支持大规模分布式网络中的共识机制。BLS签名不仅可以实现单个用户对多个信息的签名,还允许多方联合签名,这在区块链的治理、投票等多个场景中都极具价值。

通过使用BLS签名,区块链网络能够显著提高交易处理的效率和安全性。此外,它还支持迅速的验证过程,从而提升用户体验。这种算法在越来越多的去中心化平台中被广泛采用。

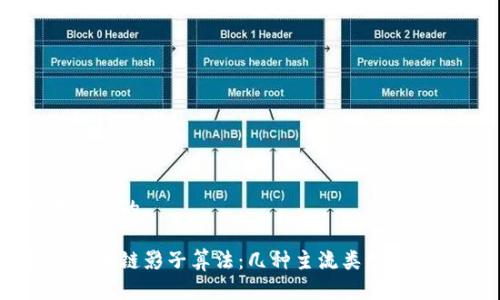

3. hash网络(哈希网络)

哈希网络是另一个重要的影子算法类型,它依托哈希函数进行数据验证和安全性保障。通过将每个区块的数据进行哈希运算,网络能够建立起强大的数据连贯性和一致性保证。

在复杂的区块链系统中,哈希网络能够防止恶意攻击和数据篡改。这种技术的应用非常广泛,尤其是在比特币等主流数字货币中发挥着至关重要的作用。

4. 隐私保护协议(如Mimblewimble)

Mimblewimble是近年来兴起的一种隐私保护协议,旨在提高区块链的私密性和效率。它通过使用简单的结构和复杂的加密技术,允许用户在不透露任何交易细节的情况下进行交易。这种特性使得Mimblewimble在隐私币领域备受瞩目。

这种协议还能够有效地减小区块链的大小,提升其交易处理速度。相信随着更多隐私保护需求的出现,Mimblewimble将会在未来的区块链应用中扮演更加重要的角色。

影子算法的应用场景

影子算法在区块链中的应用场景非常广泛,以下是几个具体案例:

1. 去中心化金融(DeFi)

去中心化金融是区块链技术的重要应用之一。影子算法在DeFi中,通过提供安全的交易和高效的资产管理手段,确保用户的资金安全。例如,采用zk-SNARKs技术的DeFi项目能够实现私密性交易,保障用户的匿名性。

2. 供应链管理

在供应链管理中,影子算法可以通过数据透明度和准确性,提升整个链条的运行效率。通过使用BLS签名和哈希网络,企业能够在保持数据安全的同时,有效追踪每一个环节,确保产品的真实性和安全性。

3. 数字身份认证

数字身份认证是另一个影子算法的关键应用领域。利用影子算法,可以创建安全且高效的身份验证机制,保护用户的隐私数据。例如,通过使用隐私保护协议,可以让用户仅分享必要的数据,从而提高身份验证的安全性。

结论

影子算法在区块链技术中不仅提高了安全性和效率,还为用户提供了更好的隐私保护。随着技术的不断发展,影子算法的应用将愈加广泛,各种创新也将在此过程中不断涌现。无论是在DeFi、供应链管理,还是数字身份认证领域,影子算法所带来的变革将深刻影响我们的生活。

在未来的发展中,我们期待影子算法能够与更多前沿技术相结合,推动区块链技术的全面应用及其生态的不断丰富,让每一个参与者都能在这场技术变革中受益。